RSA reclama una nueva cultura de seguridad

La compañía atribuye la autoría del ataque que sufrió a un Estado

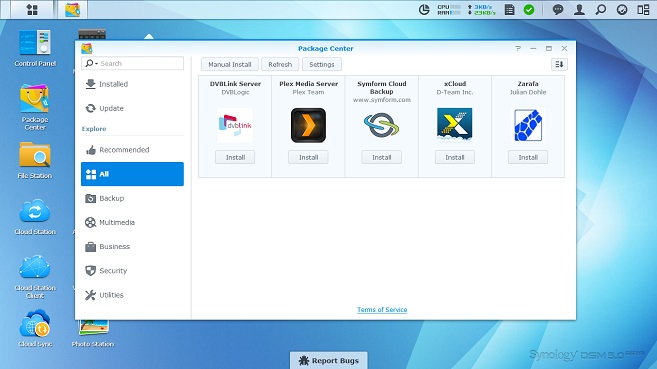

Tal fue la atención prestada a ambos mensajes, que las novedades quedaron en segundo plano. En concreto, las nuevas funcionalidades de NetWitness Spectrum 1.1, que amplía el soporte (Adobe PDF, Microsoft Office y JAR) en su propio motor de análisis para aumentar la protección contra los ataques de día cero. Este tipo de ataque, aunque la directora general de Microsoft Trustworthy Computing, Adrienne Hall, aseguró que “sólo constituye el 1% del total”, fue el que provocó la brecha en RSA. Asimismo, se anunció la integración de RSA SecureID y RSA Adaptive Authentication para facilitar el desarrollo de nuevas capas de seguridad y control de accesos en las aplicaciones móviles.

El hilo conductor del evento fue la brecha cuyo objetivo, según los responsables de la compañía, no era RSA en sí, sino la tecnología con la que acceder a la propiedad intelectual de uno de sus clientes: Lockheed Martin, proveedor estratégico de los EEUU en materia de Defensa. Si Art Coviello, presidente ejecutivo de RSA y vicepresidente ejecutivo de la matriz EMC, se encargó de dejar claro que la compañía ha convertido el incidente en una oportunidad –citó a Nietzsche, “lo que no me mata me hace más fuerte”–, el presidente de la compañía, Tom Heiser, fue quien pidió perdón a los clientes y explicó que “identificamos la brecha [con tecnología NetWitness] cuando aún estaba en proceso, reaccionando a tiempo” o, lo que es lo mismo, dando parte a las autoridades y reguladores y avisando al Top500 de clientes “relativamente rápido”.

Coviello afirmó que “por la severidad del ataque, los recursos utilizados y su sofisticación, sólo pudo ser un Estado quien estuvo detrás” y, en concreto, “a través de dos grupos que se apoyaron respectivamente”. Los responsables no entraron en detalles de cuántos tokens de SecureID han tenido que ser reemplazos en clientes –se terminó el proceso en agosto– o de a cuántos afectó la brecha, aunque sí minimizaron su impacto.

Receta de la nueva seguridad

Al describir el momento actual con niveles de ataques pandémicos, Coviello negó estar “vendiendo miedo, sólo describo la realidad”. Como consecuencia, la principal lección aprendida es que “los dogmas seguridad que veníamos siguiendo hasta ahora ya no sirven”, precisó, “ante estos nuevos ataques basados en ingeniería social”. La nueva receta se basa en tres pilares clave, a saber, definir el sistema en base a los riesgos, ser más ágiles con monitorización continua y en tiempo real y realizar análisis contextuales con herramientas analíticas de alta velocidad. Eddie Schwartz, CSO (Chief Security Officer) de RSA, ilustra a la perfección este último punto: “Se trata de que el CSO cuente con toda la información y la agrupe por paquetes de prioridad; es como trasladar el concepto del Business Intelligence al ámbito de la seguridad”.

En la nueva ecuación de vulnerabilidades vía ingeniería social, el factor humano cobra aún más relevancia, “convirtiéndose para algunos, incluso, en un nuevo perímetro”, apunta Schwartz. Por este motivo, Heiser subrayó hasta la saciedad la necesidad de “educar a los trabajadores, a todos los niveles de la organización”. Abogó por limitar, si no bloquear, el acceso a redes como YouTube, Facebook, LinkedIn o Twitter. Cisco, por ejemplo, monitoriza más de 700.000 dispositivos en todo el mundo, bloqueando cualquier mensaje que ponga en peligro a la compañía en los perfiles personales de sus empleados antes de que sea visible en la red.

Cerrando el círculo, tanto Heiser como Schwartz enfatizaron la necesidad de mayor colaboración entre los actores de la industria de seguridad, compartiendo información: “Los propios clientes nos tienen que exigir que colaboremos más”, sentenció el CSO.

Eddie Schwartz, CSO de RSA

“Las leyes de privacidad son un freno para la seguridad”

-------------------------------------------------------------------------------

Eddie Schwartz, procedente de la adquisición de NetWitness, asumió el cargo de CSO en mitad de la tormenta por la brecha, moviéndose en dos escenarios distintos: “internamente, mejorando la seguridad que teníamos, revisando todos los procesos; y externamente, hablando con los clientes, muy interesados en conocer cómo se detecta una brecha así”. En ambos casos, con denominador común, esto es, “reeducar tanto a empleados como a clientes”, algunos de ellos “demasiado confiados”, explica Schwartz, “sólo porque cuentan con una certificación ISO”. Por otro lado, el directivo de RSA advierte diferencias culturales entre EEUU y Europa a la hora de afrontar la seguridad: “En EEUU las compañías son mucho más abiertas no sólo para reconocer sus propias vulnerabilidades sino para adaptarse e introducir las mejoras necesarias. En Europa, y en España concretamente, hay mucha legislación sobre privacidad de datos personales, un freno para la seguridad de las compañías”.